此前,美国伍斯特理工学院研究人员在英特尔处理器中发现另外一个被称作Spoiler的高危漏洞,与之前被发现的Spectre相似,Spoiler会泄露用户的私密数据。虽然Spoiler也依赖于预测执行技术,现有封杀Spectre漏洞的解决方案对它却无能为力。

论文明确指出,“Spoiler不是Spectre攻击。Spoiler的根本原因是英特尔内存子系统实现中地址预测技术的一处缺陷。现有的Spectre补丁对Spoiler无效。”

与Spectre一样,Spoiler也使恶意黑客能从内存中窃取密码、安全密钥和其他关键数据。

研究人员指出,有趣的是,他们也对ARM和AMD处理器进行了研究,发现它们不存在Spoiler漏洞,这意味着英特尔在处理器中使用了专有的内存管理技术。

进一步的研究发现,无论运行什么操作系统,几乎所有现代英特尔处理器都存在Spoiler漏洞。研究人员表示,“这一漏洞能被有限的指令利用,从第一代酷睿系列处理器起,这些指令就存在于所有的英特尔处理器中,与操作系统无关”。

近年来,Intel CPU漏洞一个接一个被曝光。

铁流相信,其他国外厂商的CPU漏洞不一定比Intel少,只不过Intel处于风口浪尖,大家用的多,研究它的安全人员多,所以问题暴露的也就多。

这一系列的事情证明,自主研发的CPU未必安全,但买来的CPU一定不安全。

这里的买不仅针对直接买芯片,也包括买IP做集成。

老祖宗有句话,欲速则不达,引进国外技术,从洋人那里买源码,看似走了捷径,其实是捡了芝麻,丢了西瓜。

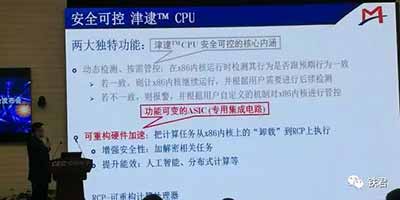

值得关注的是某公司的京逮CPU,就是直接拿Intel的X86内核+一个ASIC封装在一起,并鼓吹安全可控。不知在Intel CPU爆出越来越多的高危漏洞的情况下,京逮CPU能保障国家信息安全万无一失么?

「 支持!」

您的打赏将用于网站日常运行与维护。

帮助我们办好网站,宣传红色文化!

欢迎扫描下方二维码,订阅网刊微信公众号